FUNKTIONEN

Gebaut für den Ernstfall.

Speziell entwickelt für OT-Netze, in denen Verfügbarkeit über allem steht.

Passive Mirror-Port-Analyse

Keinerlei Auswirkung auf das Netzwerk. Rust-basierter Sniffer mit AF_PACKET/TPACKET_V3 erfasst den Traffic in Wire-Speed — nur Header, kein Payload, keine Entschlüsselung.

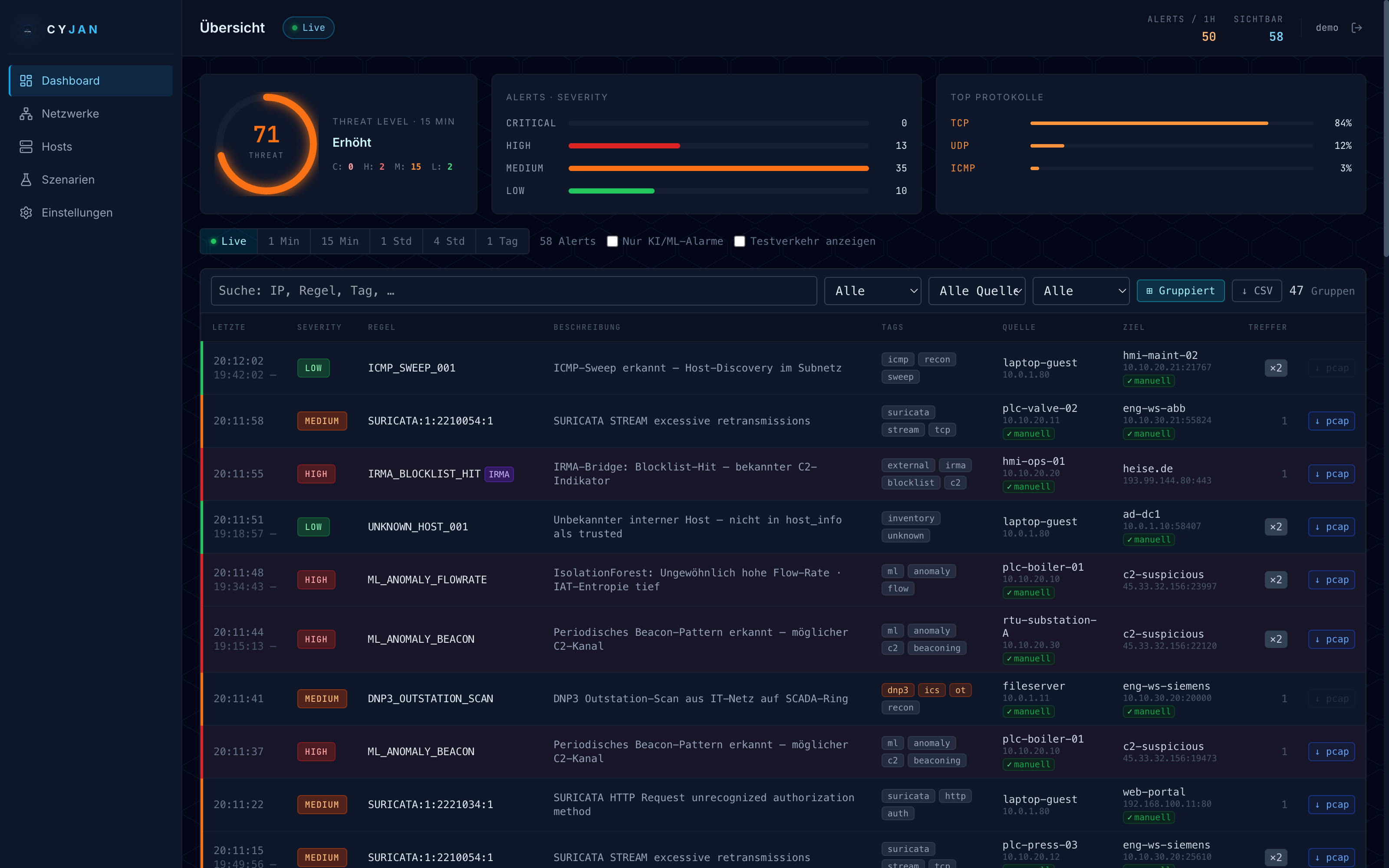

ML-Anomalieerkennung & -Unterdrückung

Isolation Forest mit selbstlernendem Feedback-Loop. Alarme als True- oder False-Positive markieren und das Modell trainiert automatisch nach. Adaptive Suppression stuft Wiederholungen auf gleicher Regel und bidirektionaler Verbindung herab — Operatoren sehen nur echte Angriffsmuster, kein Rauschen.

OT/ICS-Protokollabdeckung

Vorkonfigurierte Regelsätze für Modbus TCP, DNP3, EtherNet/IP, BACnet und S7. OT-Tags werden orange hervorgehoben und in der Schwere automatisch eskaliert.

Echtzeit-Dashboard via WebSocket

Live-Alarmfeed mit Threat-Level-Anzeige, Verbindungsgraph, PCAP-Download je Alarm, Anreicherung (GeoIP, ASN, DNS) und CSV-Export.

Suricata-Integration

Optionale parallele Detection Engine. ~40.000 Emerging-Threats-Regeln plus OT/ICS-Regelsätze von Digital Bond und Positive Technologies — im laufenden Betrieb nachladbar.

IRMA-Bridge

Integriert externe IRMA-IDS-Alarme in den gemeinsamen Feed. REST-Polling mit automatischer Token-Erneuerung — fremde Alarme erscheinen als gleichwertige Einträge.

PCAP-Beweisspeicher

Jeder Alarm legt eine Wireshark-kompatible PCAP-Datei (nur Header) in MinIO ab — direkt aus der Alarmdetailansicht für die forensische Auswertung herunterladbar.

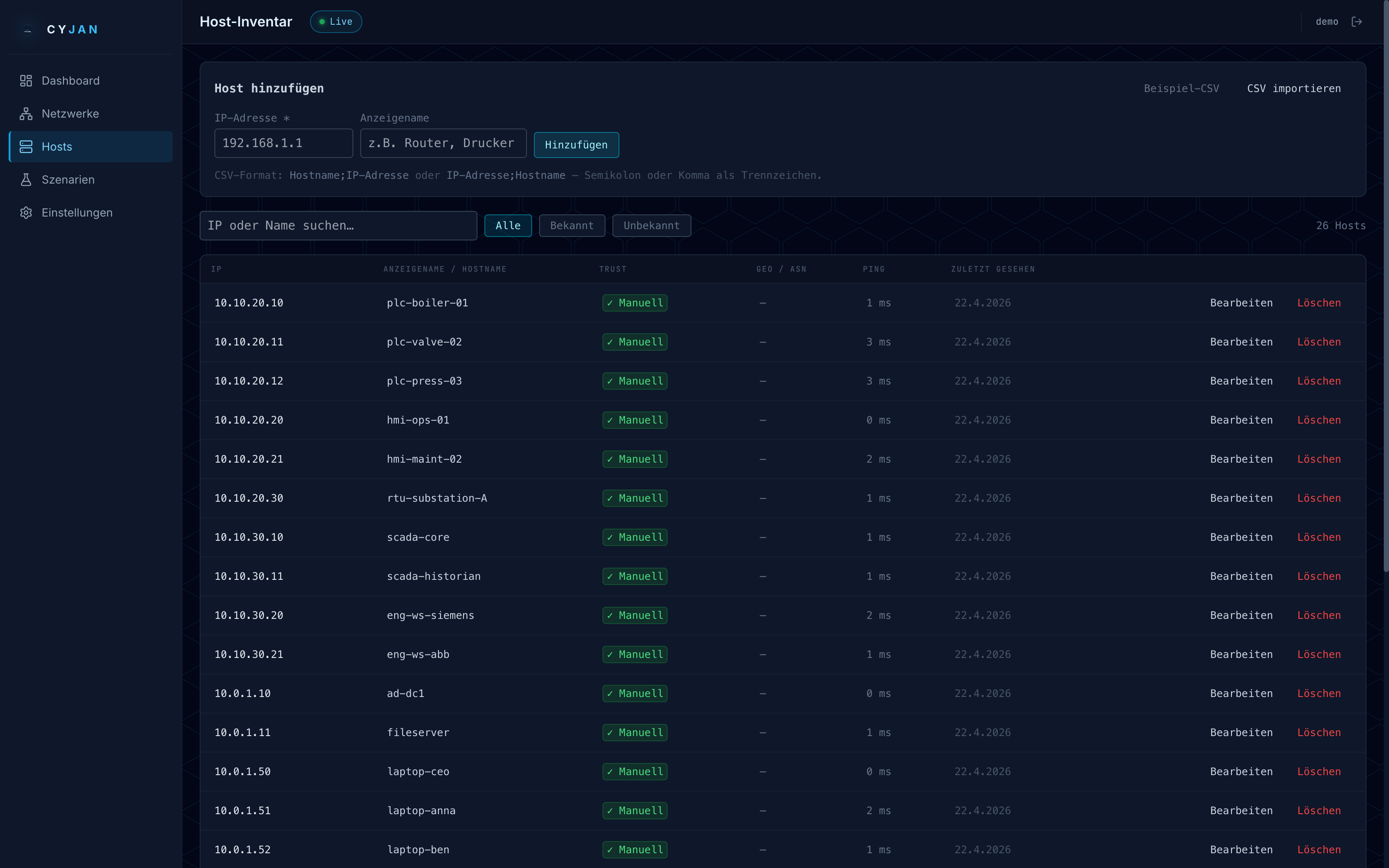

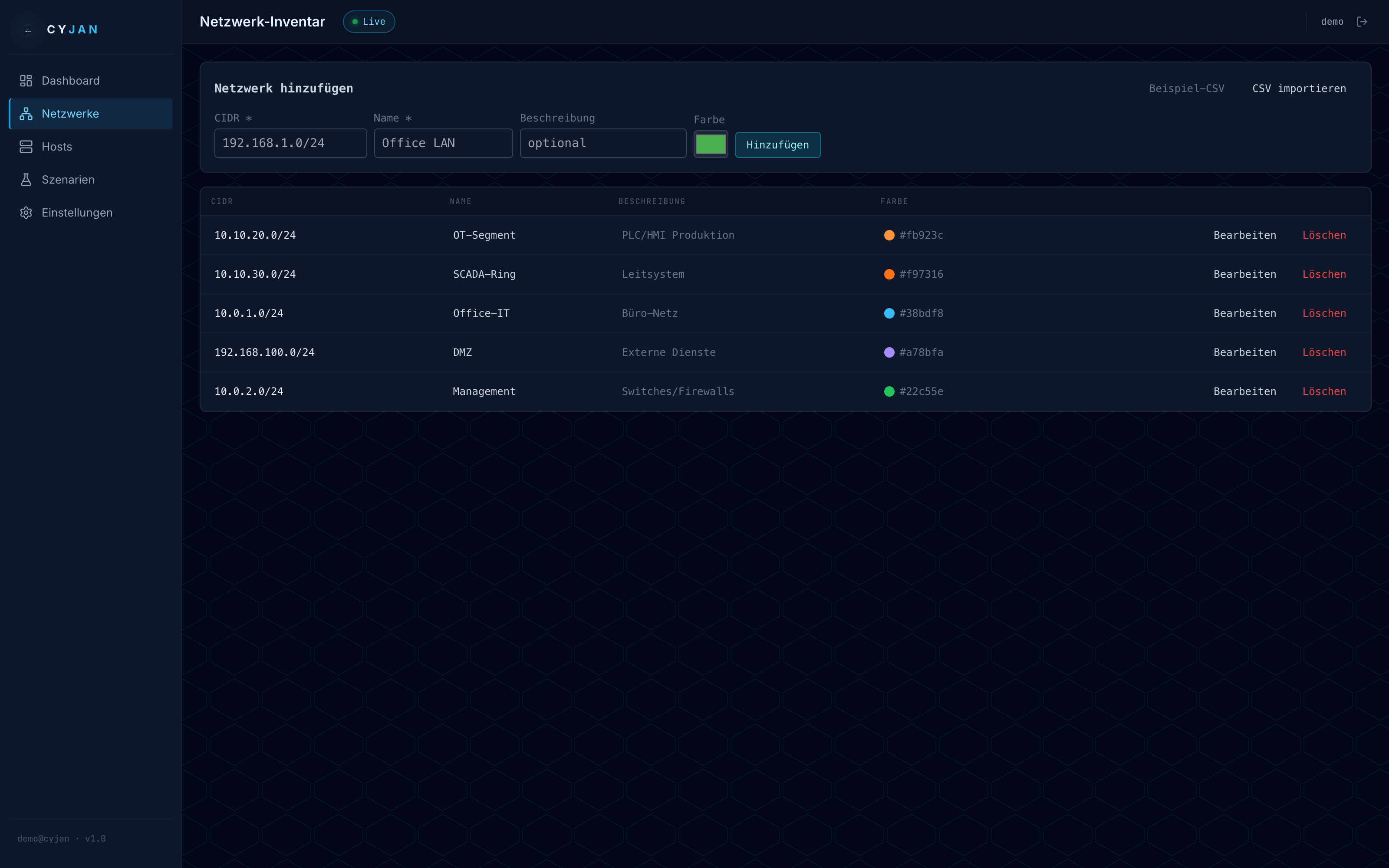

Host-Trust-System

Inventar bekannter Netze und Hosts mit CSV-Massenimport, GeoIP/ASN-Anreicherung und automatischen Alarmen bei unbekannten Hosts — Redis-cached für Geschwindigkeit.

Debian Live ISO

Einstecken, booten, fertig. Der First-Boot-Wizard konfiguriert Interface, IPs und Passwörter. Automatische System-Updates per ids-update. Kein OS-Adminwissen nötig.

Automatischer CMDB-Sync

Bidirektionale iTop-/TeemIP-Integration — importiert Subnetze, Hosts und CI-Datensätze ins Trust-System und schreibt neu entdeckte unbekannte Hosts zurück in die CMDB. Manuelle Einträge und DNS-Overrides werden nach Priorität bewahrt; CMDB-Assets bekommen das ✓ iTop-Badge.

Vollständiger Enrichment-Service

Jeder Alarm wird nachgelagert um Reverse-DNS, ICMP-Erreichbarkeit, MaxMind GeoIP/ASN, Known-Network-Lookup und Host-Trust-Prüfung angereichert. Redis-cached für Sub-Sekunden-Latenz, live über WebSocket als alert_enriched-Update gestreamt.

Umfassende FastAPI · OpenAPI

Vollständige REST-Oberfläche mit interaktivem Swagger unter /api/docs, ReDoc und OpenAPI-JSON-Spec. JWT plus SAML 2.0, lange API-Tokens, CSV-Bulk-Endpunkte und Live-WebSocket-Events — gebaut für SIEM, Automatisierung und Drittanbieter-Anbindung.

OT-Boundary-Klassifikation

Jeder Alarm wird automatisch mit Quell- und Zielzone versehen — OT, IT, Internet — abgeleitet aus den bekannten Netzen (spezifischster CIDR-Match gewinnt). Eine konfigurierbare 3×3-Prioritätsmatrix kennzeichnet OT↔Internet-Übergänge als P0; der Wochenbericht zeigt aktive Boundary-Verletzungen pro Zonenpaar, Top-Egress-Talker und Geo/ASN.

Konform zum BSI-IDS-Leitfaden

Entwickelt entlang des BSI-Leitfadens für IDS-Systeme: passive Erfassung über Mirror-Port / TAP (keine Rückwirkung aufs Netz), reine Header-Analyse — kein Payload, kein SSL-Aufbruch (Vertraulichkeit), mTLS zwischen allen Komponenten, signierte Paket-Updates, isoliertes Management-Netz und komponentenweise Authentifizierung (Eigenschutz). Betrieblich: redundante Pipeline, Sub-Sekunden-WebSocket-Feed (Verfügbarkeit) und manipulationssicheres Audit-Log (Nachvollziehbarkeit).

Remote-Taps für vSwitches & Außenstandorte

Kompakte Tap-Knoten an entfernten physischen Switch- oder vSwitch-Mirror-Ports fahren die komplette Detection-Pipeline lokal — nur fertige Alarme gehen via mTLS-WSS zum Master. Übersteht Master-Ausfälle dank lokaler SQLite-Queue mit Replay beim Reconnect (per alert_id dedupliziert), zentral alle 5 Min Rule-Sync. Außenstandorte und virtualisierte Umgebungen ohne Raw-Traffic-Backhaul.